Tox, de Como Crear Tu propio ransomware es 3 Pasos

McAfee descubrio en la Web profunda UNOS kits de construcción de ransomware Que permiten facilmente Construir el software malicioso en solo 3 Pasos, implementando ONU interesante Modelo de Negocio.

En el submundo del crimen Es Fácil ENCONTRAR kits de construcción de software malicioso Que permiten facilmente Construir Códigos maliciosos A partir de Plantillas existentes y en Los Mismos Casos A partir de Aplicaciones legítimas. Una nueva tendencia f ff Surgió de Investigación por Expertos de McAfee Es Una especie de constructor de ransomware Fácil de USAR, this familia de Programas maliciosos es Cada Vez Más Popular en el ecosistema penal y los ladrones estan Tratando de Capturar this OPORTUNIDAD.

|

| La pagina web profunda |

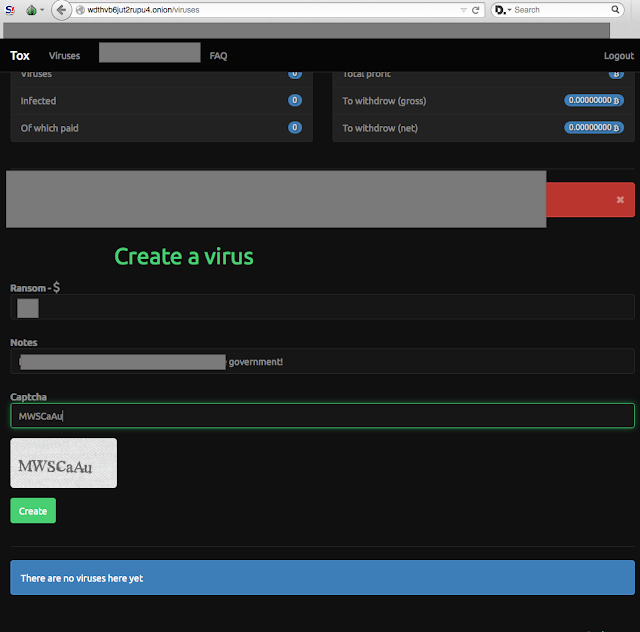

"HEMOS Desarrollado Que el virus de la ONU, Una Vez Abierto En un Sistema operativo de windows encripta de Todos los Archivos. Una Vez Finalizado Este Proceso, sí Muestra de la ONU Mensaje preguntando Una Unidad ONU Pagar Rescate Una direction dirección Una Dirección bitcoin para desbloquear Los Archivos ".Establece la Presentación de Tox available in La Principal Página. Un usuario Interesado en Tox PUEDE suscribirse al servicio de Crear virus propio Do. Los Autores explican Que Es Muy Fácil Crear de la ONU en ransomware UNOS Sencillos Pasos:

- Decida la Cantidad de rescate.

- Escriba su "causa".

- Escriba el Código de imagen

Los Creadores de Tox percentage solicitan ONU del importe Pagado Como Rescate Por Las Víctimas, garantizan el anonimato de los Pagos y de Transferencia de Programas maliciosos ONU Través de la red Bitcoin y Tor. Los Autores de Tox garantizan Que la Tasa de detection de virus de Pará Los Generados por la plataforma es muy baja.

|

| Pasos Seguir ONU parrafo del virus de la Creación |

"La Parte Más Importante: el bitcoin Pagado por la Víctima Será acreditado ma un Cuenta no hacemos Más Que mantener Una cuota de 30% de los Ingresos, por Lo Que Si Se ESPECIFICA $ 100 de rescate, recibiras $ 70 y Nosotros vamos ONU. CONSEGUIR $ 30, es justo, ¿no "La Característica clave de son de Tox :? Tox es gratis. Sólo Tienes Que registrarte en el sitio. Tox Depende de Tor y Bitcoin. Eso permite ONU Cierto grado de anonimato. El software malicioso Funciona Como Se Anuncia. De entrada, El Nivel de evasión antimalware es Bastante Alto, Es posible de , los Objetivos necesitarían Controles ADICIONALES:. Activos (HIPS, Lista de Acceso, caja de arena) para Capturar o impedir la Infección La deteccion de antimalware ES BASTANTE Baja, Es posible de, los Objetivos del software malicioso en sí necesitarían Controles establecidos ADICIONALES (HIPS, Listas de Acceso, caja de arena) para atrapar o Evitar ESTO. El modelo de la delincuencia-como-servicio Implementado por el autor de Tox Es Tan Efectivo sencilla como, el constructor de software malicioso Géneros ONU ejecutable de Alrededor de 2 MB Que se disfraza Como un archivo .scr. Los Suscriptores de Tox pueden distribuirlo Como Prefieren, MIENTRAS Que El servicio oculto Tox Hará ONU Seguimiento de CUALQUIER INSTALACION Y el beneficio Correspondiente. Los Clientes de Tox recibirán SUS Fondos Directamente en la Dirección Bitcoin Que proporcionaron Durante la fase . de Suscripción El virus de Tox Descarga Primero los Componentes ESENCIALES para Trabajar, Curl y El Cliente TOR. Los Expertos destacaron Que Muchos Otros: Actores de Amenazas adopten Este modelo de venta, también Esperan Que los Autores de software malicioso se mejorarán las Capacidades de evasión de Sus Agentes maliciosos y utilizarán cifrado para Proteger el Tráfico de malware.

0 comentarios

No hay comentarios.:

Publicar un comentario